Muitas vezes nos deparamos com outros firewalls no ambiente e precisamos ser resilientes para configurar o appliance firewall e fazer ele se comunicar com a outra ponta.

Então nesse artigo vou mostrar como configurar passo a passo.

Configuração no Fortigate da fase 1

[code language=”css”]

config vpn ipsec phase1-interface

edit “PfSense”

set interface “wan1”

set proposal aes256-sha256

set dhgrp 5

set remote-gw x.x.x.x

set psksecret

next

endConfiguração no Fortigate da fase 2

[code language=”css”]

config vpn ipsec phase2-interface

edit “pfSense”

set phase1name “PfSense”

set proposal aes256-sha256

set pfs disable

set keepalive enable

set auto-negotiate enable

set src-subnet 192.168.0.0 255.255.0.0

set dst-subnet 10.0.100.0 255.255.255.0

next

endConfigurar rota estática no Fortigate

[code language=”css”]

config router static set dst 10.0.100.0 255.255.255.0

set device “PfSense”Configurando as políticas de firewall

[code language=”css”]

config firewall policy

edit 11

set srcintf “PfSense”

set dstintf “lo0”

set srcaddr “all”

set dstaddr “all”

set action accept

set schedule “always”

set service “ALL”

next

end

[code language=”css”]

config firewall policy

edit 15

set srcintf “lo0”

set dstintf “PfSense”

set srcaddr “all”

set dstaddr “all”

set action accept

set schedule “always”

set service “ALL”

next

endFinalizamos a configuração no Fortigate, agora vamos iniciar as configurações no pfSense.

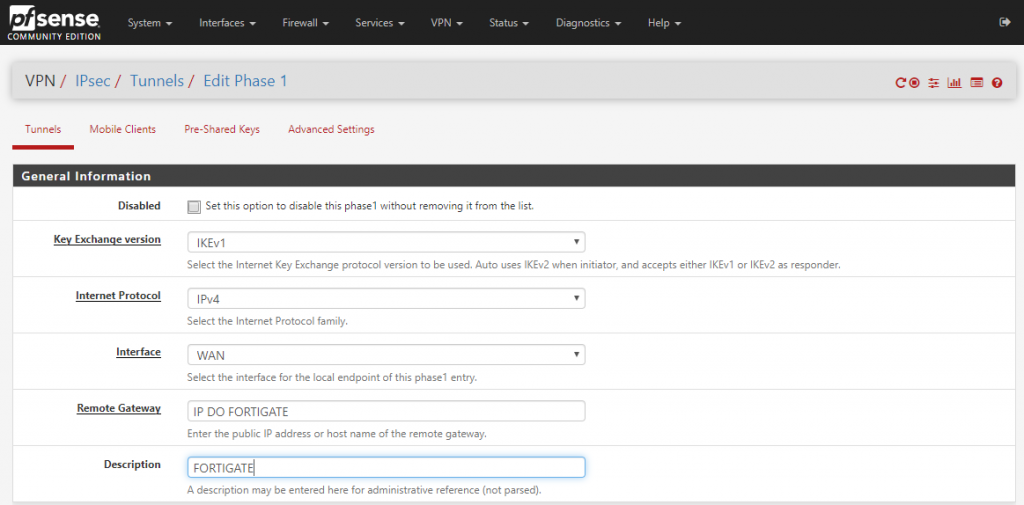

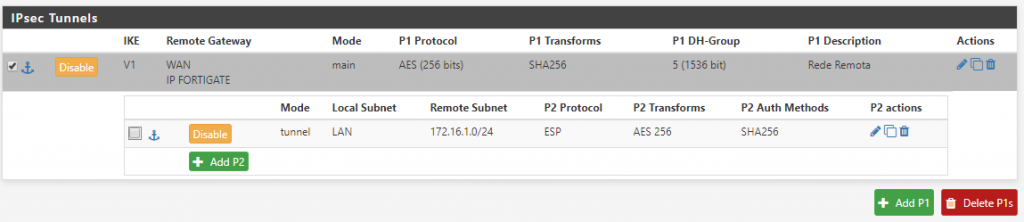

Abre o seu pfSense e clica em VPN depois escolhe IPSEC

Key Exchange Version = IKEv1

Remote Gateway = IP público do Fortigate

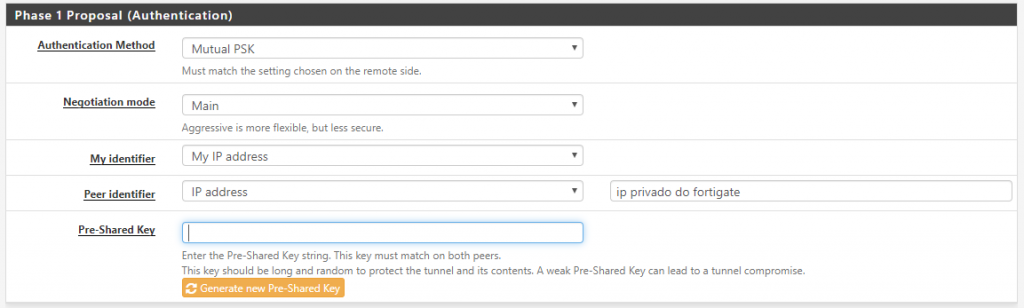

Agora vamos configurar o “Phase 1 Proposal (Authentication)”

Não esqueça de cadastrar uma senha no campo Pre-Shared Key!

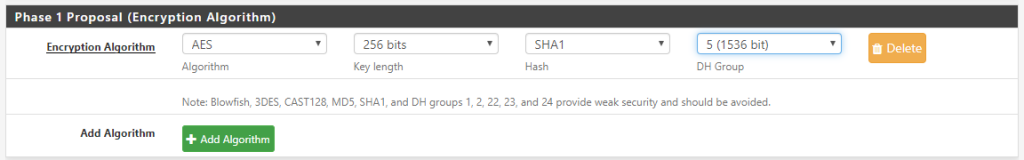

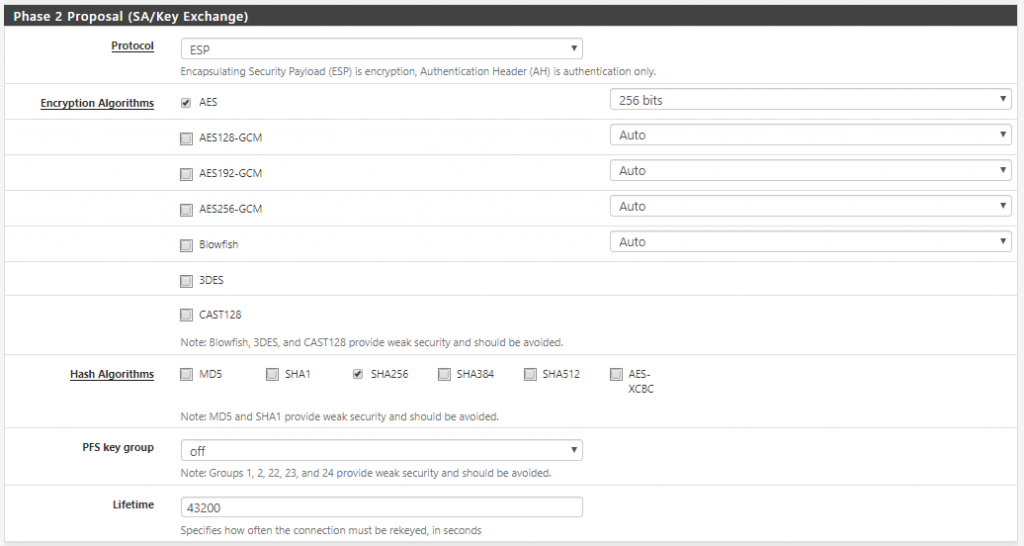

Já no bloco algoritmo de criptografia deixar conforme a imagem acima

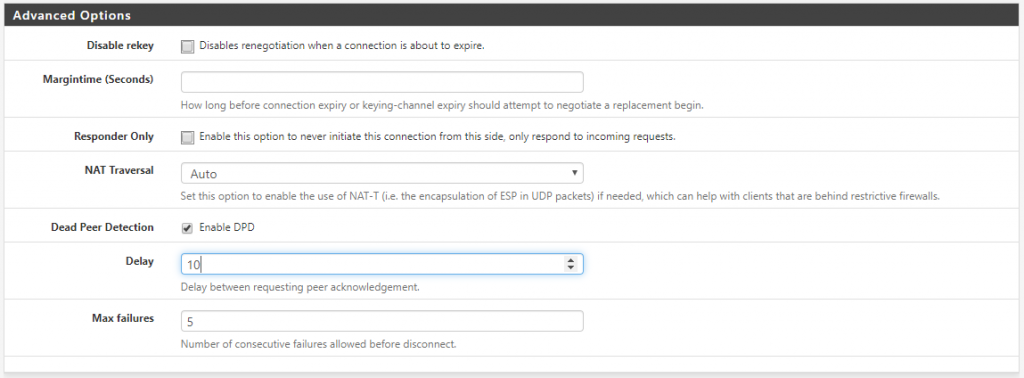

Agora vamos configurar o bloco Opções Avançadas do pfSense

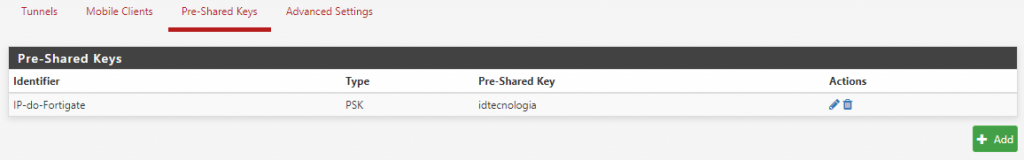

Agora vai na aba Pre-Shared Keys

Aqui dentro você vai colocar o ip interno da wan do Fortigate

Clique no botão Add P2

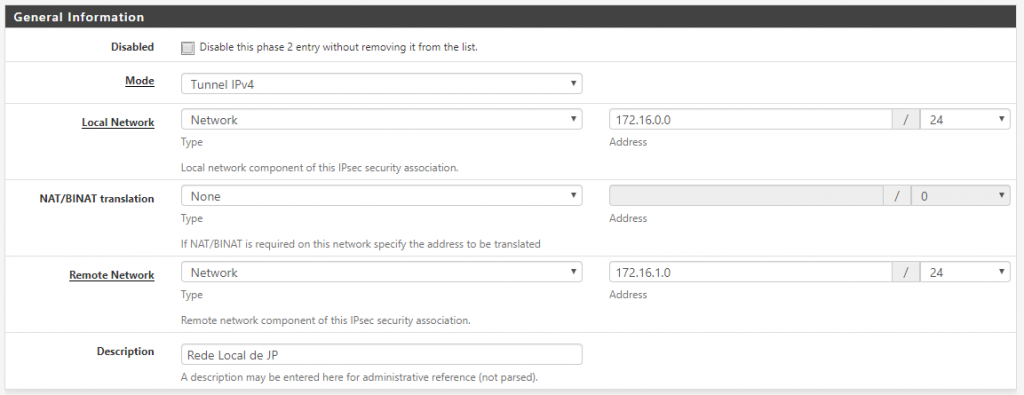

Tenha certeza que Fase 2 esteja exatamente igual ao Fortigate

- Networks

- Authentication

- Encryption

Configurando a Fase 2 no pfSense

Em Rede local você coloca o endereço da sua rede interna e na rede remota o endereço ip da rede interna do destino.

Sigas as instruções que estão na imagem acima

Já em Advanced Configuration coloca o ip da rede remota.

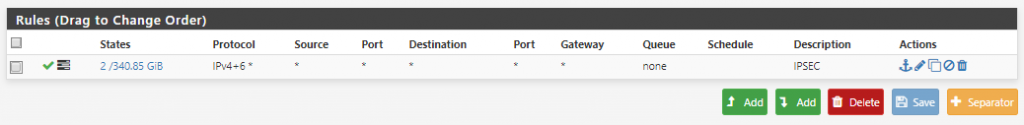

Feito isso agora é hora da gente adicionar uma regra permitindo o trafego entre as duas redes.

Vai lá em Firewall, Rules e escolhe a aba IPSec e crie uma regra liberando tudo.

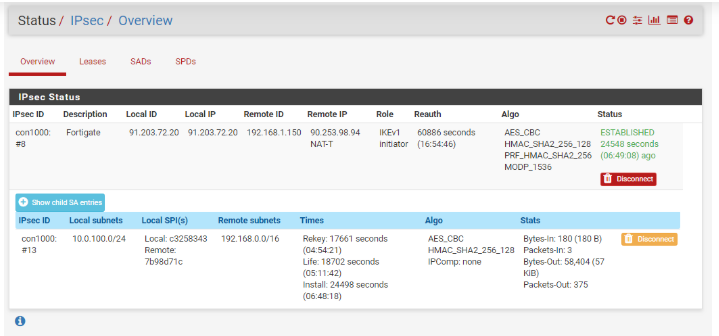

Agora é hora de testar vai lá no Status e escolhe a opção IPSec e veja se esta conectado, caso não esteja clica em conectar.

Testar conexão no Fortigate

[code language=”css”]

C:\Users\Administrator>ping 192.168.101.254

Pinging 192.168.101.254 with 32 bytes of data:

Reply from 192.168.101.254: bytes=32 time=28ms TTL=254

Reply from 192.168.101.254: bytes=32 time=27ms TTL=254

Reply from 192.168.101.254: bytes=32 time=28ms TTL=254

Reply from 192.168.101.254: bytes=32 time=27ms TTL=254

Ping statistics for 192.168.101.254: Packets: Sent = 4, Received = 4, Lost = 0 (0% loss), Approximate round trip times in milli-seconds: Minimum = 27ms, Maximum = 28ms, Average = 27msE ai já tem um appliance firewall para interligar as suas filiais? Se não tiver entre contato conosco! Podemos te ajudar a escolher o melhor equipamento para o seu negócio.

Prezado, bom dia!

Minha rede está igual à sua, porém, a filial não enxerga e nem consegue ping para os servidores que estão na MATRIZ.

Poderia me ajudar.